Un troyano secuestra los archivos del PC y pide un rescate

Bitdefender alerta de la expansión de un nuevo malware que induce a los usuarios afectados a creer que han perdido el contenido y el control de sus ordenadores y les pide 80 dólares a cambio de una herramienta para resolver el problema.

Win32.Brontok.AP

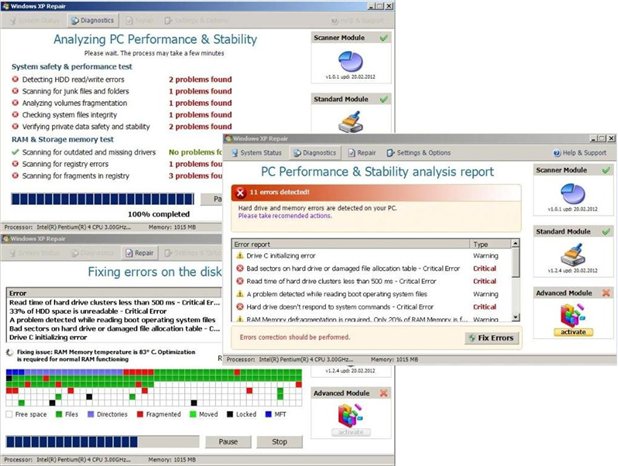

No es la primera vez que se expande un malware de este tipo, dado el alto índice de éxito de los ciberdelincuentes. El troyano oculta todas las carpetas y los archivos del equipo del usuario y muestra una alerta en la que informa de problemas en el equipo, avisando de que todos los datos del disco duro podrían perderse. Al desactivar algunos atajos de teclado, el usuario afectado llega a pensar que ha perdido el control del sistema, con el consiguiente temor a perder toda la información.

Un gran porcentaje de usuarios afectados por este troyano terminan tomando la decisión de adquirir la falsa herramienta de reparación que ofrece el propio malware para resolver el problema. Según la compañía de seguridad BitDefender, la infección se inicia con el gusano de alto riesgo Win32.Brontok.AP, que se propaga a través de las unidades extraíbles y se copia en todas las carpetas de la memoria infectada con el nombre de dicha carpeta y extensión .exe. El gusano se ejecuta cada vez que el usuario trata de abrir la carpeta, lanzando el troyano Trojan.HiddenFilesFraud.A.

Qué hacer si estamos infectados

La agresividad de estos tipos de malware (que bloquean el sistema y piden un rescate) hace que recuperar el sistema pueda ser muy difícil. Según explica a PC Actual Catalin Cosoi, Chief Security Researcher de BitDefender, «en este caso, con las variantes conocidas, lo mejor es reiniciar el sistema en modo seguro o restaurarlo y desde la nueva sesión escanearlo con un antivirus que localize la amenaza y la elimine».

Al producirse la infección inicial desde dispositivos extraíbles, es imprescindible analizar también las llaves de memoria y otras unidades. Con todo, desde BitDefender insisten en que lo mejor es prevenir, siguiendo estos consejos:

Contar con una solución de seguridad de confianza instalada en el equipo.

Analizar todas las unidades extraíbles antes de abrir ninguna carpeta que contengan.

No instalar aplicaciones que se anuncien como reparadoras o antivirus que no hayamos buscado personalmente, sino que hayan aparecido durante la navegación o mediante pop-ups en nuestro PC.

Nunca comprar la aplicación que nos traten de vender los ciberdelincuentes: perderemos el dinero y el problema no se solucionará.

vía Un troyano secuestra los archivos del PC y pide un rescate · pcactual.com · Noticias.